* ESET Latinoamérica detectó que circulan mensajes de texto falsos simulando comunicaciones oficiales del gobierno local para robar información sensible a los ciudadanos.

Ciudad de México, México – El equipo de investigación de ESET, compañía líder en detección proactiva de amenazas, detectó una campaña de phishing que usa la imagen del Gobierno de la Ciudad de México como anzuelo para que los cibercriminales accedan a información sensible de los ciudadanos locales.

Los delincuentes digitales emulan las comunicaciones del gobierno de la capital mexicana, haciendo a las víctimas a pensar que tienen una multa por pagar. Este tipo de engaño, llamado phishing, se trata de una técnica de ingeniería social en la que se engaña a las personas para que revele datos como información financiera y personal, que luego serán usados para cometer estafas.

“Los argumentos que usan los ciberdelincuentes para engañar al usuario generalmente apelan a la urgencia, como una multa por pagar, una citación judicial, por ejemplo”, señala David González Cuautle, investigador de seguridad informática del Laboratorio de ESET Latinoamérica. “El phishing es una tendencia constante que hace necesario que las personas estemos siempre alertas, hay que prestar mayor atención a todas las comunicaciones”.

Los cibercriminales se valen de la Inteligencia Artificial para lograr engaños más convincentes, mejorando la redacción, la investigación previa de las entidades a suplantar, entre otras cuestiones que hacen más creíbles las estafas.

Análisis de esta nueva estafa

El principio del engaño es el envío de un SMS con un mensaje que imprime cierta urgencia:

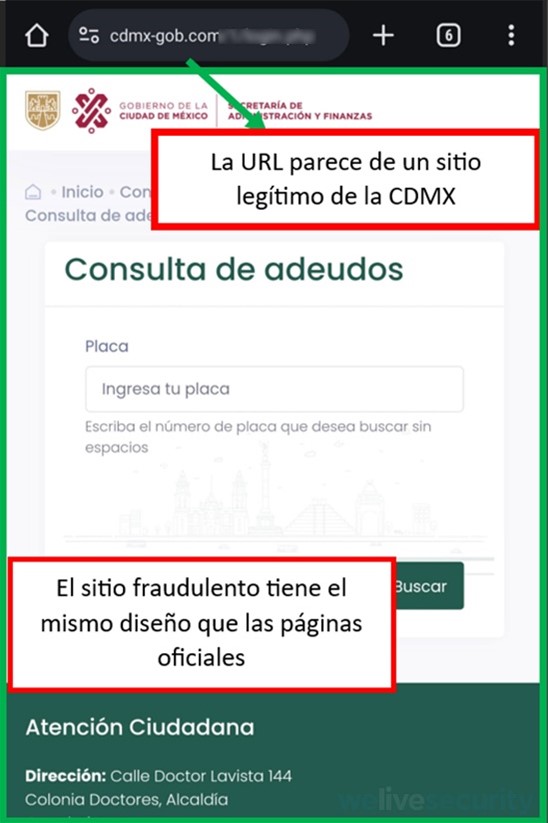

Una vez que es contactada a la víctima por mensaje de texto y se abre el enlace que viene adjunto, muestra la siguiente página:

El sitio manda a la víctima al apartado de “Consulta de adeudos” donde se solicitará el número de placas. Aquí ya se está empezando a introducir información que solo el usuario o supuesto infractor sabría. Al dar clic en “Buscar” aparecerá una leyenda donde se estaría haciendo una validación en su Base de Datos.

Luego se dirige a la víctima a una nueva pantalla con las supuestas “Sanciones a pagar”, esta cuenta con el número de placa previamente introducido. Aquí se informa del importe de la multa y, si se paga en ese mismo momento, tendría un descuento. Al ingresar los datos, el usuario vuelve a tener una aparente validación.

El formulario al que es dirigida la víctima empieza a pedir datos de carácter, los cuales se podrían usar para futuras estafas y mejor dirigidas. “Una vez llenado los datos, se le da clic al botón ‘Continuar’, aparece el formulario más crítico, donde se piden datos financieros como el número de la tarjeta, fecha de caducidad y el código de verificación para poder pagar la multa”, señala el especialista.

Al mandar la solicitud de pago, aparece una vez más la leyenda de “Por favor espere un momento”; es hasta ese momento donde se queda que a víctima cae en cuenta que se trata de algo irregular, pues la página redirige al formulario original.

“Analizando el resto de la página web, al tratar de dar clic en los que tendrían que ser enlaces de la Secretaría de Administración y Finanzas de la CDMX, ninguna funciona y están solo de adorno para intentar convencer a la víctima de que es oficial”, comparte González, investigador de ESET.

Desde el Laboratorio de ESET recomiendan seguir estos consejos para prevenir este tipo de estafas:

Verifica la fuente del mensaje: Antes de hacer clic en cualquier enlace o descargar un archivo adjunto, revisa cuidadosamente el remitente; los estafadores a menudo usan direcciones similares a las legítimas, pero con ligeras variaciones.

Evita compartir información personal: Es peligroso brindar información personal o financiera a través de mensajes o formularios. Las secretarías auténticas nunca solicitarán información confidencial de esta manera, para verificar, puedes visitar directamente el sitio web oficial de la secretaría.

Busca señales de advertencia en el mensaje: Los mensajes de texto a menudo contienen errores gramaticales o de ortografía, saludos genéricos y textos urgentes que intentan crear una sensación de pánico, estas son señales de que el mensaje podría ser fraudulento.

Utiliza autenticación de dos factores (2FA): Habilita la autenticación de dos factores en tus cuentas siempre que sea posible para añadir una capa de seguridad. Si un atacante obtiene tu contraseña, necesitará un segundo factor de autenticación para acceder a ella.

Mantén el software y las herramientas de seguridad actualizadas: Las actualizaciones suelen incluir parches de seguridad que protegen contra vulnerabilidades que los atacantes podrían explotar, por ello es importante mantener actualizado tu sistema operativo, navegador web y cualquier software de seguridad.

...